Um grupo de hackers da Europa revelou essa semana a existência de um cavalo de tróia com fins bem maléficos. Denominados Chaos Computer Club, o grupo diz ter feito a engenharia reversa de um trojan (chamado de R2D2) capaz de gravar conversas no Skype, capturar dados digitados no Firefox e diversas outras atividades nefastas. E enquanto que a maioria dos vírus são criados por hackers atrás de dados de pessoas em comum, o trojan difere nesse ponto – segundo o CCC, ele foi criado pelo governo alemão.

Segundo o grupo, o trojan não só grava atividades do Skype e Firefox, mas também do Opera, MSN Messenger, Internet Explorer, Yahoo Messenger e até o Seamonkey. E ele vem com o kit espionagem virtual completo: além de gravar áudio do Skype e fazer keylogging dos navegadores e programas de chat, o R2D2 tem capacidades para tirar screenshots da tela, salvá-las em um arquivo .jpg e comunicar com um servidor remoto, não só para enviar as imagens como também para atualizar suas funcionalidades.

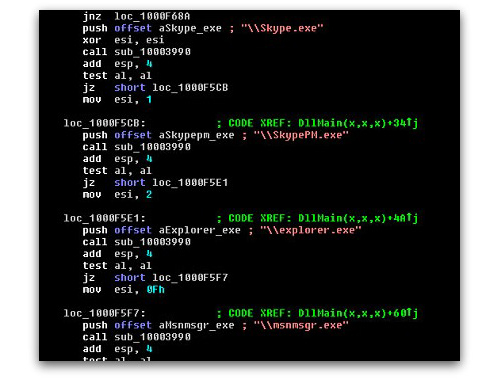

Screenshot do código do R2D2 | Crédito: Sophos

Após a divulgação da descoberta, as empresas de anti-vírus já atualizaram suas definições para detectar e remover essa nova ameaça, além de batizá-lo de Backdoor:W32/R2D2.A graças à string C3PO-r2d2-POE presente no código do trojan. A firma Sophos vai além: eles descobriram um arquivo vazado pelo WikiLeaks em 2008 que contém um memorando confidencial entre uma agência estadual de combate ao crime alemã e empresa de software chamada DigiTask, detalhando o funcionamento do R2D2.

O CCC afirma em seu site que as autoridades alemãs estão envolvidas na criação do R2D2, mas no Twitter, oficiais da BKA, que é a agência nacional alemã responsável por investigar crimes, negaram envolvimento com o vírus. Existem também 16 LKAs, que são agências estaduais de investigação, só que nenhuma delas negou seu envolvimento ainda.

Com informações: F-secure, Naked Security.

Nenhum comentário:

Postar um comentário